Diese Technologie hat das Potenzial, durch höhere Netzwerkbandbreite, Geschwindigkeit und Reichweite Effizienzsteigerungen zu erreichen und gleichzeitig in fast allen Bereichen die Wartezeit zu reduzieren. Die Gerätehersteller und Telekommunikationsanbieter arbeiten bereits mit Hochdruck an der Einführung der nächsten Generation, die bis zu hundertmal schneller sein wird als der heutige 4G-Standard. Erwartungen zufolge werden 5G-Netzwerke die Steuerung fahrerloser Autos ebenso ermöglichen wie die Durchführung chirurgischer Operationen aus der Ferne. Bahnbrechende neue Servicedienstleistungen sind denkbar, von der Telemedizin über Notfallmaßnahmen bis hin zu einem breiten Spektrum an Industrieanwendungen, die dem Internet der Dinge (Internet of Things, IoT) einen Schub nach vorne verschaffen werden. Alle diese Möglichkeiten benötigen Kommunikationsnetzwerke, und die IT-Sicherheit spielt dabei unserer Meinung nach eine Schlüsselrolle. Wir sind überzeugt, dass sich für Verbraucher, Unternehmen und Regierungen immense Chancen auftun. Die Wirtschaftlichkeit von 5G ist allerdings noch nicht geklärt, doch die Befürworter preisen bereits die enormen Opportunitäten: Unternehmen, die sich die entsprechenden Patente gesichert haben, dürften Lizenzgebühren in Milliardenhöhe einnehmen. Jene Länder mit den größten und zuverlässigsten Netzwerken werden wahrscheinlich dank der höheren Geschwindigkeit einen wirtschaftlichen Vorsprung erringen. Und die dominanten Gerätehersteller könnten den nationalen Geheimdiensten und Streitkräften einen Vorteil beim Ausspionieren oder sogar Sabotieren der Netzwerke rivalisierender Länder verschaffen.

Ist 5G sicher?

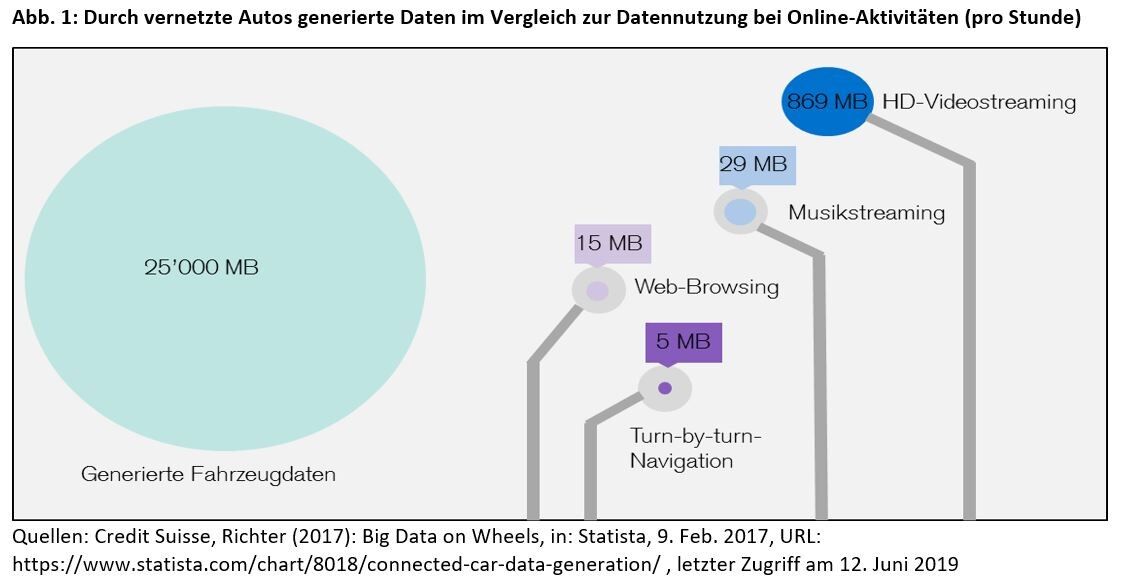

Das Aufregendste an 5G ist, wie sich aufgrund seiner Geschwindigkeit das Internet verändern wird. Bislang werden im Internet lediglich Daten von A nach B transportiert. Es ist zwar heute schon möglich, mit dem Internet verbundenen Autos Fahranweisungen zuzuschicken – doch das ist im Grunde nichts anderes als der Erhalt von E-Mails, also die Weitergabe bestehender Informationen. Autonome Autos unterscheiden sich hiervon grundlegend: Durch das 5G-Netzwerk können Computer eine wahre Flut von Informationen aus zahllosen Eingangssensoren für Entscheidungsprozesse in Echtzeit nutzen. Was das bedeutet zeigt eine Studie von Richter (2017): Diese besagt, dass vernetzte Autos stündlich bis zu 25 Gigabyte an Daten erzeugen können. Wie Abbildung 1 zeigt, entspricht diese Datenmenge fast 30 Stunden HD-Videostreaming oder mehr als einem Monat Musikstreaming rund um die Uhr.

Bei 5G dreht es sich nicht nur um Netzwerkaufbau, sondern auch um die Frage, ob dieses Netzwerk für die versprochenen Innovationen sicher genug sein wird. Kommen wir zurück zum Beispiel der autonomen Fahrzeuge: Wollen wir, dass dank 5G autonom fahrende Autos und Lkw zusammenstoßen, nur weil jemand das Netzwerk gehackt hat? Wenn durch 5G beispielsweise ein ferngesteuerter chirurgischer Eingriff ermöglicht wird – wie kann beispielsweise vermieden werden, dass eine unbefugte Personen eine Operation manipulieren kann?

Unserer Auffassung nach wird sich das künftige Wechselspiel zwischen 5G-Netzwerken, Computing-Ressourcen und Endverbrauchern massiv auf den IT-Sicherheitsbereich auswirken. Durch den Ausbau von Verbindungen durch 5G wird sich die Zahl an Netzwerk-Endpunkten erhöhen. Hierdurch wird es auch mehr mögliche Pforten geben, über die Angreifer sich Zugang zu den Netzwerken verschaffen können. Ist den Angreifern dieser Schritt erst gelungen, können sie viel schneller und umfassender Schaden anrichten als bis anhin.

Die möglichen Gefahrenquellen reichen von mit 5G-Netzwerk verbundener kritischer Infrastruktur (einschließlich Stromnetzen, Wassersystemen und Gasleitungen) und einem Zusammenbruch von Kommunikationssystemen über den massenhaften Ausfall der entsprechenden Dienstleistungen bis hin zum unautorisierten Zugriff auf sensible und persönliche Daten. Die Verlagerung der Rechenleistung an den Rand der Netzwerke («Edge Computing») für die Ausführung neuer, geschäftskritischer Unternehmensanwendungen wird die Zahl der potenziellen Angriffspunkte drastisch erhöhen. Damit steigen auch die Sicherheitsrisiken: In den aktuellen 4G-Netzwerken können große Botnets für breit angelegte Distributed-Denial-of-Service-Angriffe (DDoS-Angriffe) auf Websites eingesetzt werden. In der 5G-Welt von morgen dagegen könnte dasselbe Botnet ein gesamtes Netzwerk selbstfahrender Autos lahmlegen. Die zahllosen durch globale Lieferketten verbundenen Fernsensoren und intelligenten Geräte werden die Komplexität von Sicherheitsnetzwerken drastisch erhöhen. In Kombination mit der enormen durch 5G generierten Datenmenge wird es damit noch schwerer, Anomalien aufzuspüren (CPO Magazine (2019): 5G and the Future of Cybersecurity, in: CPO Magazine, 4. April 2019). Aktuelle Studien haben mögliche Schwachstellen in der 5G-Netzwerkarchitektur aufgedeckt, die das Versprechen auf eine neue Ära der Innovation zu untergraben drohen. In diesem Zusammenhang möchten wir auf drei wissenschaftliche Studien hinweisen:

- Laut Wissenschaftlern der ETH Zürich, der Université de Lorraine/INRIA und der University of Dundee wurde kürzlich eine neue Schwachstelle im Sicherheitsprotokoll «Authentication and Key Agreement» (AKA) entdeckt, die es Cyberkriminellen erlauben könnten, 5G-Kommunikation abzufangen und Daten zu stehlen. Darüber hinaus könnte die AKA-Lücke dazu führen, dass Benutzern zu Unrecht für die Verwendung des 5G-Netzwerks durch Dritte Gebühren berechnet werden (Basin et al. (2018): A Formal Analysis of 5G Authentication, Conference Paper, in: ETH Zürich Research Collection, 15. Oktober 2018)

- In einer weiteren, durch die Europäische Agentur für Netz- und Informationssicherheit (ENISA) durchgeführten Studie wurden Mängel an zwei Signalisierungsprotokollen in 2G-, 3G- und 4G-Netzwerken (sog. SS7/Diameter) festgestellt, die auch in 5G-Netzwerken auftreten könnten. Die möglichen Angriffspunkte in den Signalisierungsprotokollen könnten dazu führen, dass der Netzwerkverkehr abgehört oder Gegenstand von Spoofing-Angriffen wird, Standorte abgefangen oder Telefone vom Netzwerk getrennt werden. Darüber hinaus warnt die ENISA davor, dass die Verwendung gängiger Internetprotokolle (etwa HTTP) in 5G-Netzwerken dazu führen kann, dass entdeckte Software-Schwachstellen in diesen Protokollen auch auf mobile Netzwerke übertragen werden könnten. (ENISA (2018): Signalling Security in Telecom SS7/Diameter/5G: EU level assessment of the current situation, März 2018)

- Positive Technologies Inc., ein globaler Anbieter von Sicherheitslösungen für Unternehmen, hat potenzielle Angriffspunkte in mobilen Netzwerken untersucht. Den Verfassern zufolge ist gegenwärtig kein mobiles Netzwerk als sicher zu bezeichnen, kein Betreiber ist in der Lage, die Sicherheit seines Netzwerks zu gewährleisten. Die Wissenschaftler haben im Rahmen ihrer Studie mehrere Cyberangriffe durchgeführt und waren bei 80% ihrer Denial-of-Service-Angriffe (die zu Betriebsstörungen führen), 77% ihrer Datenleck-Angriffe und 67% ihrer Betrugsangriffe erfolgreich gewesen. (Positive Technologies (2016): Primary Security Threats for SS7 Cellular Networks)

Fazit und Folgerungen

5G könnte zu neuen Herausforderungen im IT Sicherheitsbereich führen. Angesichts der bevorstehenden Einführung suchen Unternehmen bereits vermehrt nach Dienstleistern, die ein stabiles Netzwerk mit robusten Cybersicherheits-Mechanismen anbieten können zwecks Gewährleistung der Sicherheit ihrer Kunden. In einer von Ericsson durchgeführten Studie, die 20 der weltweit größten Mobilfunkanbieter einschloss, stuften 90 % der Teilnehmer IT-Sicherheit als einen wesentlichen Punkt bei der 5G-Einführung ein. (Ericsson (2018): Exploring IoT Strategies, Paper) Sicherheitslücken stellen ein Unternehmensrisiko für Anbieter dar, die für eine verlässliche und sichere Verfügbarkeit sicherheitskritischer Verbraucheranwendungen und unternehmenskritischer Mobilfunkdienste von Unternehmen sorgen müssen. Der Aufbau einer guten Reputation wird für Mobilfunkanbieter von entscheidender Bedeutung sein. Daraus müssen Anleger unserer Auffassung nach zwei Schlüsse ziehen:

- Erstens: Das wachsende Bewusstsein für neue Sicherheitslücken im Bereich 5G wird ohne Zweifel zu verstärkten Bemühungen führen, die Kommunikationsnetzwerke zu schützen. Zu den aktuellen Gefahren zählen die nicht klar definierten Ziele im Bereich Cybersicherheit und der Mangel an Genauigkeit bei der Festlegung von Standards. Unserer Meinung nach sollten die zentralen 5G-Sicherheitsinitiativen Tools auf Basis künstlicher Intelligenz (KI) beinhalten, damit Gefahren schneller erkannt werden können. Darüber hinaus gibt es Klärungsbedarf im Bereich Zugriffskontrollen und der Frage, wie eine integrierte Sicherheitsarchitektur an ein sich veränderndes Netzwerkumfeld angepasst werden kann.

- Zweitens: Sicherheit im Bereich 5G erfordert einen neuen, ganzheitlichen und transformativen Ansatz: Prävention wird wichtiger als je zuvor. Ein höheres Maß an Automatisierung im Sicherheitsbereich ist ebenso nötig wie die Integration von Big-Data-Analysen. Wir sind derzeit davon überzeugt, dass die Einführung von 5G uns in unbekanntes Terrain führen wird und unvorhergesehene Konsequenzen nicht auszuschließen sind. Daher glauben wir, dass die auf den Bereich IT-Sicherheit spezialisierten Unternehmen unmittelbar von den neuen 5G-Sicherheitslösungen profitieren werden.

Unserer Auffassung nach ist IT-Sicherheit eine unverzichtbare Voraussetzung für 5G. Im Zuge ihrer Verbreitung werden neue Unternehmen mit führender Technologie unserer Meinung nach bestens positioniert sein, etablierten Anbietern Marktanteile abzunehmen. Die Entwicklungen machen deutlich, dass ein Best-of-Breed-Ansatz erforderlich ist. Die Anbieter solcher Produkte und Dienstleistungen sind häufig junge und innovative Unternehmen aus dem Small- und Mid-Cap-Segment. Wir sind überzeugt, dass das Thema IT-Sicherheit ein immer präsenterer Teil unseres Alltagslebens wird und als Folge der anhaltenden Digitalisierung unserer Gesellschaft immer kritischer werden.

Das übergreifende Thema Sicherheit und Schutz bietet für geduldige Investoren eine sehr attraktive langfristige Wachstumschance. Deswegen halten wir Anteile einer Reihe junger und innovativer Firmen, die neue Sicherheitslösungen im Bereich 5G und Internet der Dinge entwickeln. Unternehmen, welche die Skalierbarkeit auf dem Niveau von Cloud Computing, Prognosesicherheit und Kontrollen sowie erstklassige Schutzmechanismen für mobile Netzwerke und Firewalls der nächsten Generation bieten, sind unserer Meinung nach perfekt positioniert.

Dr. Patrick Kolb, Fondsmanager, Credit Suisse Asset Management